在当今网络安全日益重要的时代,SSL/TLS协议作为保障数据传输安全的核心技术,其版本兼容性和配置细节备受关注,本文将深入探讨如何在 Windows Server 2008 系统中启用和配置 SSL 1.2,涵盖协议原理、操作步骤、常见问题及最佳实践,帮助技术人员在 legacy 环境中实现安全通信的平衡。

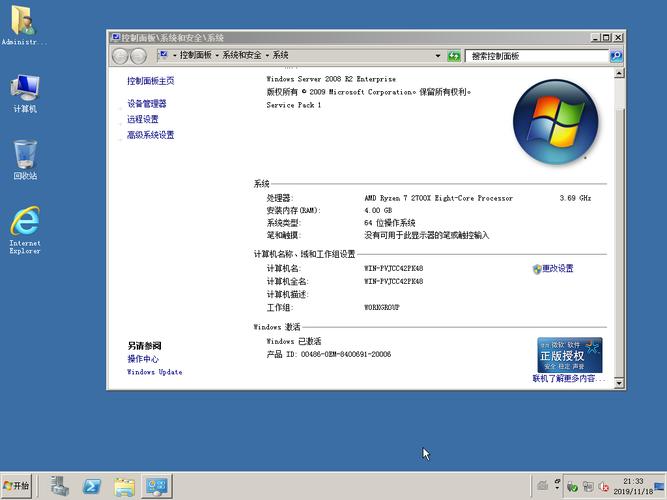

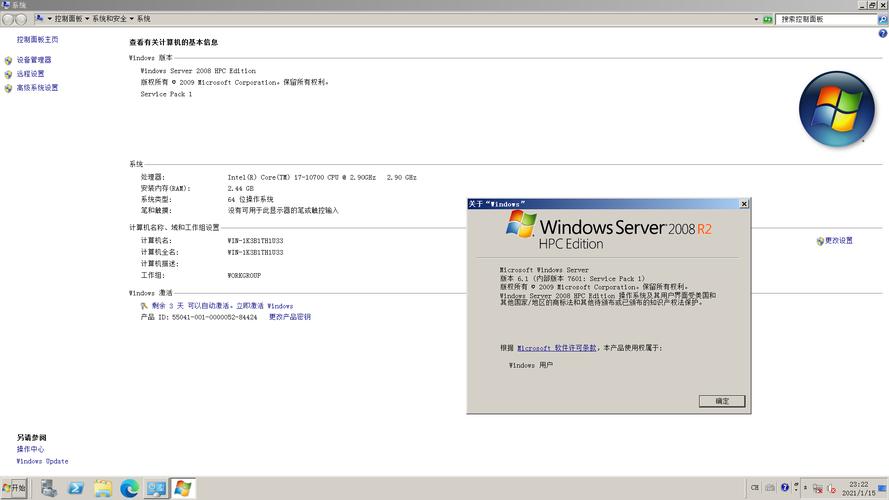

Windows Server 2008 作为一款经典的服务器操作系统,虽已进入支持生命周期末期,但在许多企业中仍承担着关键业务角色,由于默认情况下该系统可能未启用 SSL 1.2,而现代网站和应用普遍要求该协议以支持更强的加密算法和更高的安全性,因此手动配置成为必要步骤,以下是详细的操作指南和注意事项。

理解 SSL 1.2 的必要性

SSL 1.2(即 TLS 1.2)是当前广泛使用的安全协议版本,相比 SSL 3.0 和 TLS 1.0/1.1,它提供了更强大的加密套件(如 AESGCM、SHA2)和更严格的密钥交换机制,能有效抵御 POODLE、BEAST 等已知攻击,在 Windows Server 2008 上启用 SSL 1.2,不仅能满足合规性要求(如 PCI DSS),还能避免因协议不兼容导致的连接失败。

通过组策略启用 SSL 1.2

Windows Server 2008 的组策略编辑器(gpedit.msc)是配置系统级协议设置的首选工具,操作步骤如下:

- 按

Win + R输入gpedit.msc打开组策略编辑器。 - 导航至 计算机配置 → 管理模板 → 网络 → SSL 配置设置。

- 在右侧窗格中找到 “在服务器上启用 SSL 2.0” 和 “在服务器上启用 SSL 3.0”,双击并将其设置为 “已禁用”(可选,但建议禁用旧协议以提升安全性)。

- 找到 “在服务器上启用 TLS 1.2”,双击并选择 “已启用”。

- 重启服务器使配置生效(或运行

gpupdate /force强制刷新策略)。

通过注册表手动调整协议支持

若组策略未显示相关选项(如某些精简版系统),可通过注册表直接修改:

- 打开注册表编辑器(

regedit),导航至:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols - 在

Protocols下创建子项TLS 1.2,并在其下新建Server和Client子项。 - 在

Server或Client下创建 DWORD (32 位) 值:Enabled:值设为1启用协议。DisabledByDefault:值设为0禁用默认禁用行为。

- 重启系统或重启 IIS 服务(

iisreset)。

验证 SSL 1.2 配置

配置完成后,可通过以下方式验证 SSL 1.2 是否生效:

- 使用 OpenSSL 命令:

openssl s_client connect yourserver.com:443 tls1_2

若成功连接,输出中会显示

Protocol: TLSv1.2。 - 在线测试工具:如 Qualys SSL Labs 的 SSL Test,可检测服务器支持的协议版本。

注意事项与最佳实践

- 禁用旧协议:建议同时禁用 SSL 2.0/3.0 和 TLS 1.0/1.1,避免中间人攻击。

- 证书兼容性:确保服务器证书使用 SHA2 签名算法,部分旧版客户端可能不支持 SHA1。

- 应用层配置:若使用 IIS,需在网站绑定中明确指定 TLS 1.2 为唯一协议版本。

常见问题解答(FAQ)

Q1: 为什么 Windows Server 2008 默认未启用 SSL 1.2?

A1: 该系统发布时 TLS 1.2 尚未普及,微软后续通过更新包支持,但默认出于兼容性考虑保持禁用状态。

Q2: 启用 SSL 1.2 后,旧客户端无法连接怎么办?

A2: 需评估客户端兼容性,若必须支持旧设备,可暂时保留 TLS 1.0,但建议逐步淘汰。

Q3: 如何确认服务器是否支持 SSL 1.2?

A3: 使用 TestNetConnection PowerShell 命令或在线扫描工具(如 SSL Labs)检测协议支持情况。

Q4: 是否必须重启服务器才能使配置生效?

A4: 组策略更改通常需重启,但注册表修改后重启 IIS 服务(iisreset)可能部分生效。

通过以上步骤,您可以在 Windows Server 2008 上安全地启用 SSL 1.2,平衡安全性与兼容性需求,尽管老旧系统存在风险,但合理配置仍能保障基础安全通信。